TiDB数据库网络安全等级保护测评安全加固方案

引言

TiDB 7.0作为新一代分布式数据库,在事务处理、HTAP混合负载及云原生架构上实现重大升级。为满足《网络安全等级保护基本要求》(GB/T 22239-2019)三级标准,需针对身份鉴别、访问控制、安全审计、数据安全等核心领域进行安全加固。本文以CentOS 8为操作系统基础,聚焦TiDB 7.0数据库自身的安全特性,提出覆盖鉴权机制、权限模型、日志审计的全方位整改方案,确保合规性与业务安全的双重目标。

一、身份鉴别安全加固

1.密码策略强化

1.1技术措施

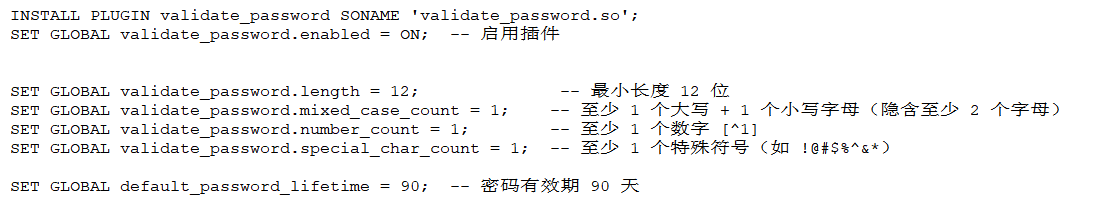

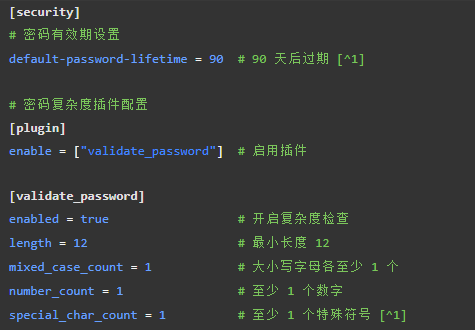

复杂度与生命周期:通过TiDB 7.0增强的密码验证插件,强制密码包含大小写字母、数字及特殊符号(如!@#$%^&*),最小长度12位,最少包含大小写字母2个,数字1个,特殊符号1个,有效期90天:可以通过命令设置或者在配置文件(/tidb-deploy/tidb-4000/conf/tidb.toml)中直接修改参数。

1.2技术价值

通过动态密码策略降低暴力破解风险,满足等保三级 8.1.4.1 b) 中“密码复杂度和定期更换”的要求。

2.登录失败处理和超时退出设置

2.1技术措施

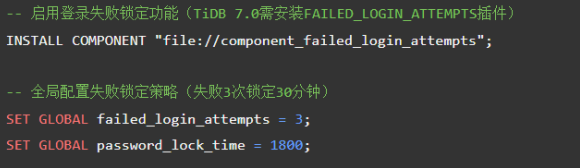

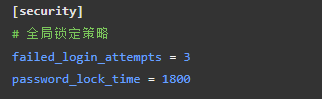

通过TiDB 7.0增强的登录失败插件实现登录失败3次,锁定30分钟。可以通过命令设置或者在配置文件(/tidb-deploy/tidb-4000/conf/tidb.toml)中直接修改参数。

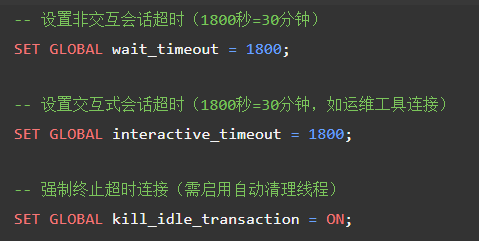

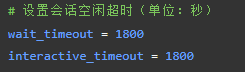

设置会话超时自动退出时间为30分钟,可以通过命令设置或者在配置文件(/tidb-deploy/tidb-4000/conf/tidb.toml)中直接修改参数。

2.2技术价值

2.2.1登录失败锁定机制有效防御暴力破解攻击,满足等保三级 8.1.4.1 b) 中“限制非法登录次数”的要求。

2.2.2避免因管理员遗忘断开连接导致的未授权访问风险,满足等保三级 8.1.4.1 b) 中“登录连接超时自动退出”的强制性要求。

3.加密传输

3.1技术措施

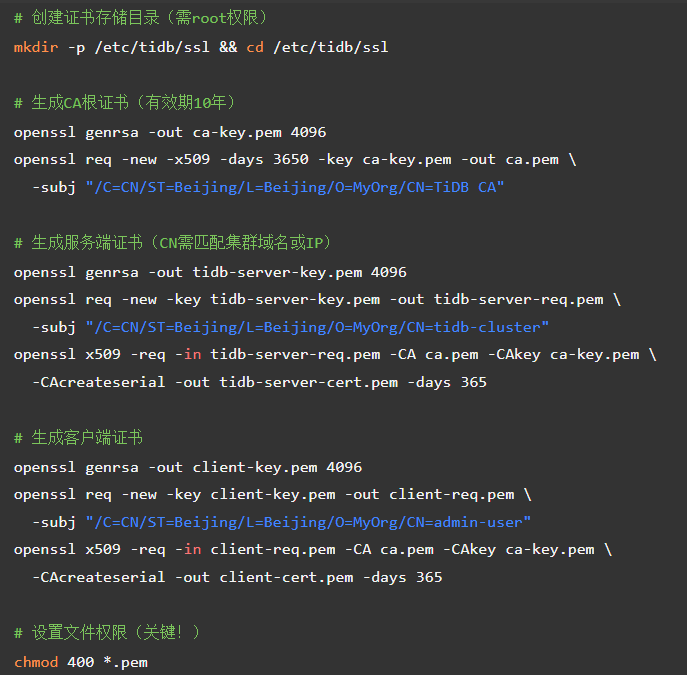

生成SSL证书(TLSv1.2和TLSv1.3标准,支持RSA、ECC、AES、ChaCha20-Poly1305、ECDHE、DHE等),通过在操作系统中执行下面命令实现创建证书。

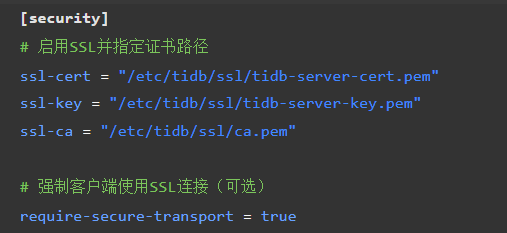

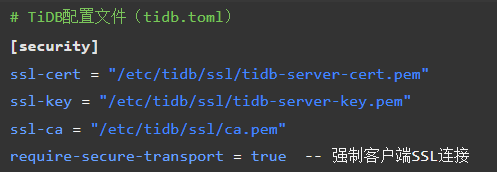

配置SSL证书,修改TiDB配置文件(/tidb-deploy/tidb-4000/conf/tidb.toml)

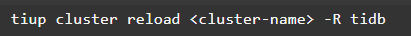

重启TiDB服务生效配置

3.2技术价值

3.2.1 鉴别信息防窃听:通过SSL加密实现身份鉴别信息的加密传输,直接满足等保三级 8.1.4.1 c) 中“至少一种鉴别技术使用密码技术”的要求。

3.2.2 防御中间人攻击:mTLS双向认证机制防止伪造客户端或服务端的中间人攻击。

3.2.3 数据机密性、完整性保障:TLS协议确保传输过程中数据不被篡改(通过HMAC完整性校验)、不被窃听(通过SSL通道实现)。

二、访问控制与权限管理

1.最小权限模型(RBAC)

1.1技术措施

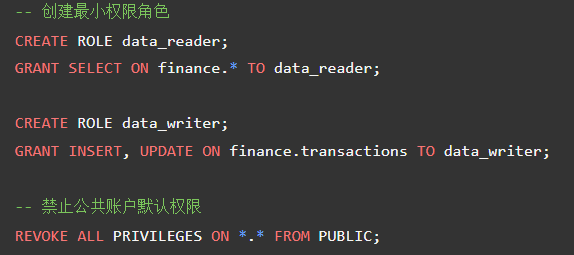

角色分离与权限分配,使用一下命令创建角色。

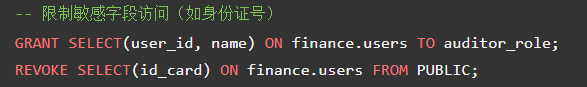

列级权限控制,使用以下命令限制部分列的访问。

1.2技术价值

实现权限精细化管控,满足等保三级 8.1.4.2 a)、d) 中“按需分配权限”和“最小特权原则”要求。

2.默认账户加固

2.1技术措施

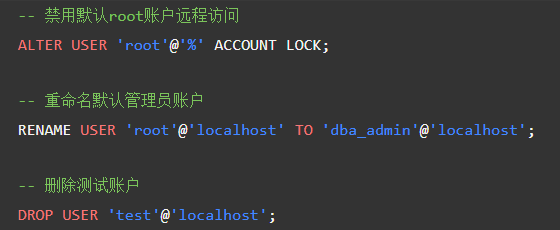

使用以下命令禁用默认账户的远程访问、重命名默认账户。

2.2技术价值

消除默认账户攻击面,满足等保三级 8.1.4.2 b) 中“重命名或删除默认账户”要求。

3.特权用户管控

3.1技术措施

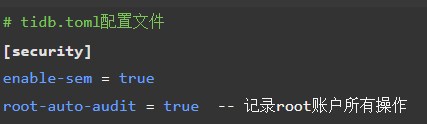

操作审计绑定,记录特权用户的操作。在配置文件(/tidb-deploy/tidb-4000/conf/tidb.toml)中直接修改参数。

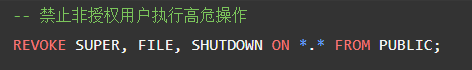

特权命令限制,使用下面命令移除特权用户的超级权限。

3.2技术价值

特权用户操作可追溯且受控,满足等保三级 8.1.4.2 c)、e) 对特权权限分离和审计的要求。

4.安全标记与强制访问

4.1技术措施

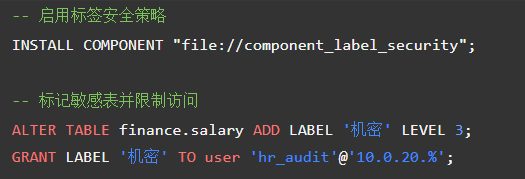

引入标签安全模块(LSM),设置强制访问控制策略,使用以下命令进行控制。

4.2技术价值

动态安全标签实现强制访问控制,满足等保三级 8.1.4.2 g 对资源标记和访问控制的要求。

三、安全审计与日志管理

1.全量审计覆盖

1.1技术措施

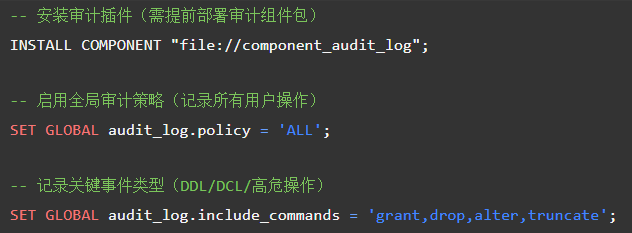

使用以下命令安装审计插件和启用审计功能。

1.2技术价值

实现用户级全量审计覆盖,满足等保三级 8.1.4.3 a) 中“审计覆盖到每个用户”的要求。

2.审计记录应完整

2.1技术措施

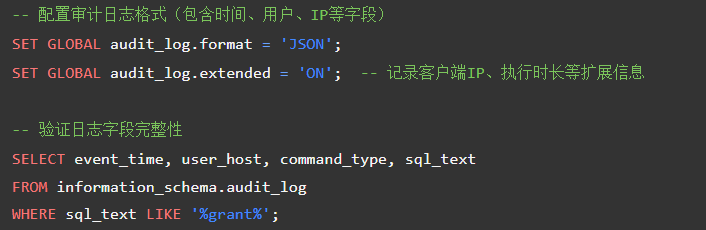

使用以下命令配置审计记录的格式和内容,并能验证日志字段的完整性。

2.2技术价值

日志包含时间、用户、操作类型及结果等关键字段,满足 8.1.4.3 b) 对审计记录完整性的要求。

3.审计日志防篡改与保留

3.1技术措施

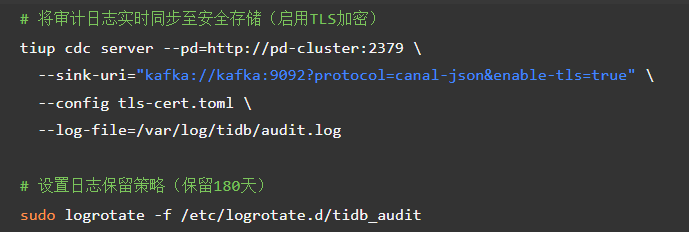

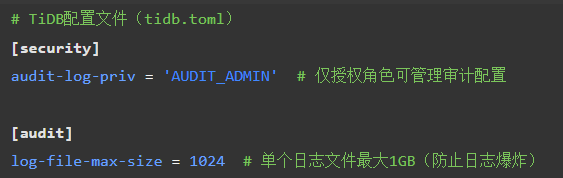

设置同步存储和本地本地轮转,根据网络安全法的要求,日志存储时间要求至少为180天,因此可通过如下命令配置日志的保留周期。

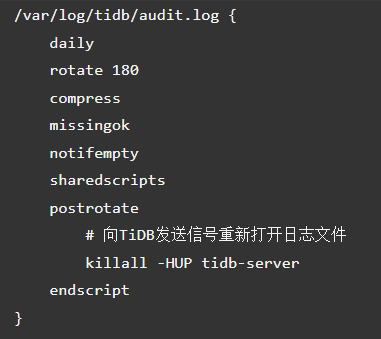

配置文件(/etc/logrotate.d/tidb_audit)的内容如下,使得日志文件本地轮转时间为180天

3.2技术价值

日志加密传输、防篡改存储及保留周期控制,满足 8.1.4.3 c) 中“防止审计记录被删除、修改或覆盖”及“保留期限不少于180天”的要求。

4.审计进程保护

4.1技术措施

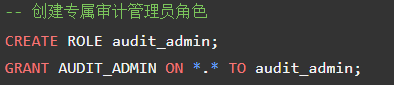

创建审计管理员,设置仅审计管理员可以管理审计配置。

4.2技术价值

审计配置权限隔离与资源限制,满足 8.1.4.3 d) 中“防止审计进程被中断或绕过”的要求。

四、数据安全管理

1.事务一致性校验

1.1技术措施

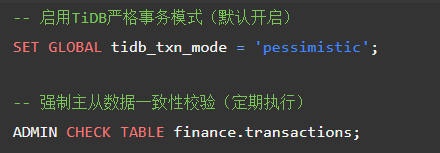

启用TIDB严格事务模式,防止数据损坏,定期执行(ADMIN CHECK TABLE finance.transactions;)命令,验证完整性、一致性。

1.2技术价值

通过ACID事务保证操作原子性,满足等保三级 8.1.4.7 中“检测和记录数据完整性破坏行为”的要求。

2.数据篡改防护

2.1技术措施

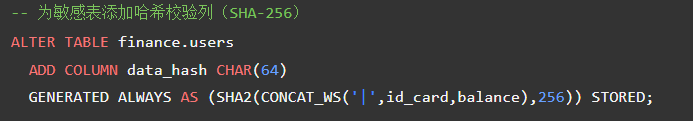

哈希校验,在数据库中执行以下命令,实现哈希校验。

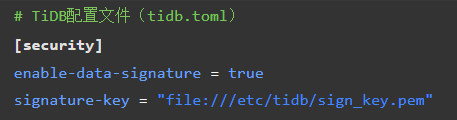

数字签名,在配置文件(/tidb-deploy/tidb-4000/conf/tidb.toml)中直接修改参数,使用了数字签名,可以实现数据防篡改。

2.2技术价值

哈希校验与数字签名技术防止数据篡改,满足 8.1.4.7 中“采用校验技术或密码技术保证数据存储完整性”的要求。

3.静态数据加密(TDE)

3.1技术措施

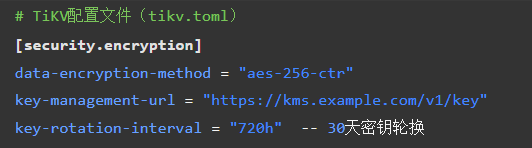

在配置文件(/tidb-deploy/tidb-4000/conf/tikv.toml)中直接修改参数,将数据进行全量加密。

3.2技术价值

全量数据落盘加密,满足等保三级 8.1.4.8 中“采用加密措施保护存储数据”的要求。

4.传输加密(SSL/TLS)

4.1技术措施

在配置文件(/tidb-deploy/tidb-4000/conf/tidb.toml)中直接修改参数,使用SSL连接数据库,其中SSL支持RSA、ECC、AES、ChaCha20-Poly1305、ECDHE、DHE等算法。

4.2技术价值

全链路SSL加密防止数据窃听,满足 8.1.4.8 中“采用密码技术保证数据传输保密性”的要求。

5.列级动态脱敏

5.1技术措施

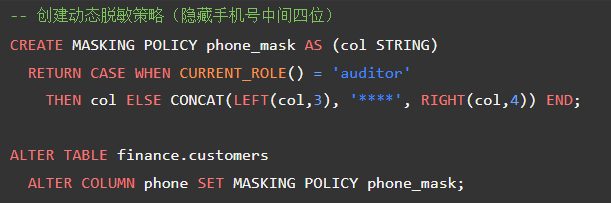

在数据库中执行以下命令,对敏感字段动态脱敏。(CREATE MASKING POLICY phone_mask AS (col STRING))这行代码创建了一个名为phone_mask的动态数据脱敏策略。该策略接受一个字符串类型的参数col,用于表示要进行脱敏处理的数据列(这里是手机号列)。(RETURN CASE WHEN CURRENT_ROLE() = 'auditor')这行代码CURRENT_ROLE()函数用于获取当前执行操作的用户角色。这里通过CASE WHEN语句判断当前用户角色是否为auditor。(THEN col ELSE CONCAT(LEFT(col,3), '****', RIGHT(col,4)) END;)这行代码判断角色,如果当前用户角色是auditor,则直接返回原始的col值(即不进行脱敏处理)。否则,使用CONCAT、LEFT和RIGHT函数对手机号进行脱敏处理:LEFT(col,3)获取手机号的前3位。RIGHT(col,4)获取手机号的后4位。然后使用CONCAT函数将前3位、****(用于隐藏中间4位)以及后4位拼接起来,形成脱敏后的手机号。(ALTER TABLE finance.customers)这部分代码开始对名为finance.customers的表进行修改操作。(ALTER COLUMN phone SET MASKING POLICY phone_mask;)这行代码将phone_mask脱敏策略应用到finance.customers表中的phone列上。这样,当非auditor角色的用户查询该列数据时,手机号中间四位会被自动隐藏。

5.2技术价值

实时脱敏防止敏感信息泄露,满足 8.1.4.10 对敏感数据访问控制的增强要求。

五、安全管理体系优化

在网络安全等级保护中,不止需要对技术层面进行保护,还需要对安全管理体系层面进行管理保护,在与安全技术强相关的有技术层面所对应的操作手册和该技术的应急处置文档。

1.安全基线文档化

制定《TiDB 7.0等保三级安全基线规范》,明确:密码复杂度阈值及加密算法标准、审计日志保留周期≥180天、高危漏洞修复SLA(≤72小时)等策略制度。

2.应急响应机制

建立三级应急响应流程:

一级事件(如勒索攻击):15分钟触发容灾切换。

二级事件(如数据泄露):1小时启动取证分析。

三级事件(如配置错误):24小时内完成修复。

结语

通过上述方案,TiDB数据库可系统性满足等保三级在鉴别、访问控制、审计等层面的技术要求。实际部署时需结合业务负载特性调整参数阈值,并依托PingCAP官方工具链实现安全策略的持续监测与优化,构建具备内生安全的分布式数据库体系。

联系人:宋经理

座机:028-86677012

邮箱:cdjxgf@cdjxcm.com

地址:成都市武侯区长华路19号万科汇智中心30楼